Chargeur de Manette de PS4 : comment bien le choisir ?

La manette DualShock 4 se recharge via un port micro-USB, une connectique qui accepte des chargeurs très variés en termes de puissance et de…

Jeu vidéo : classement des jeux les plus populaires en ce moment

Vingt-quatre millions de joueurs connectés simultanément : voilà le record effleuré par Valorant, qui continue de trôner au sommet des classements hebdomadaires sur les…

Comparaison ARM vs AMD : lequel est le meilleur processeur ?

Dans un monde où la technologie ne cesse d'évoluer, le choix du bon processeur devient fondamental pour les passionnés d'informatique et les professionnels. ARM…

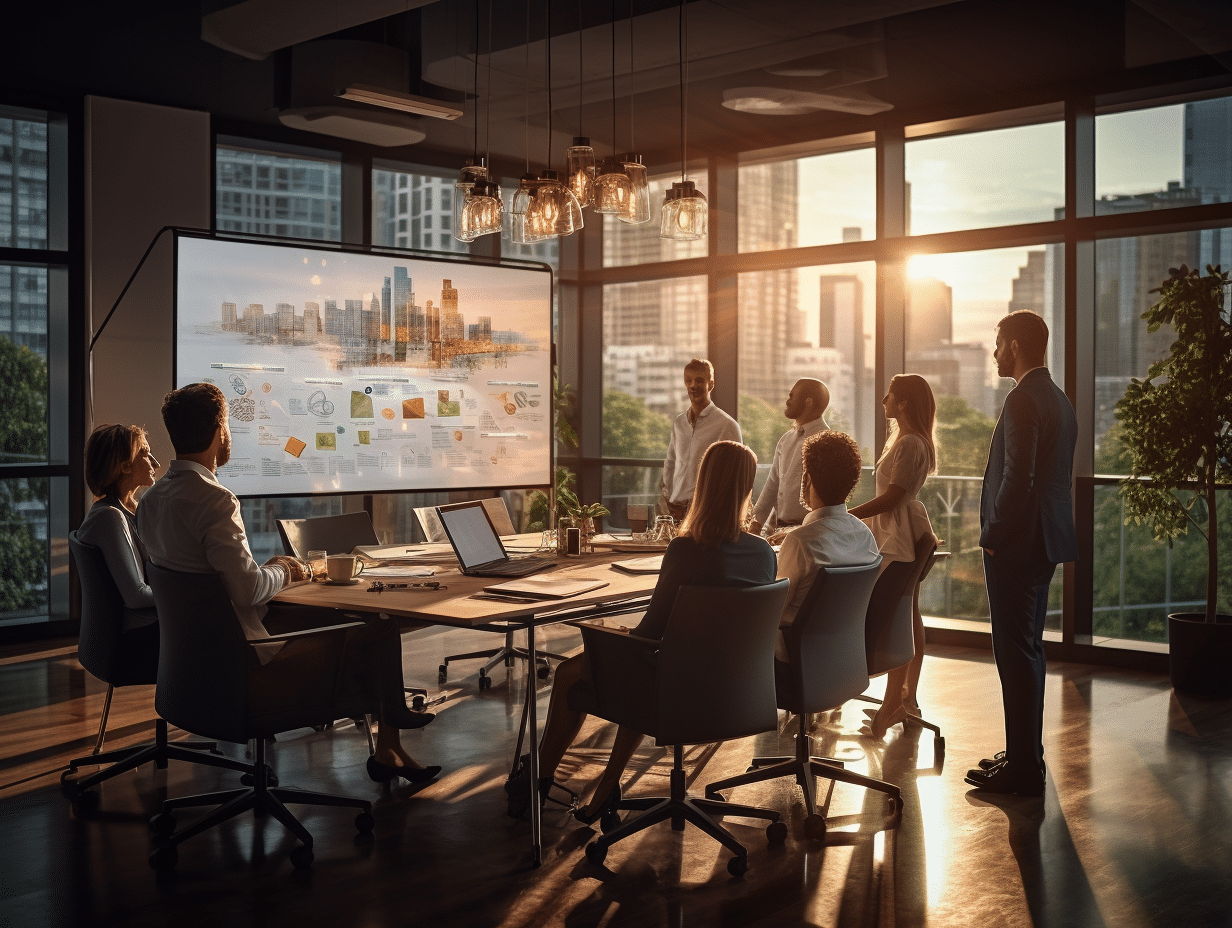

COLIX face aux solutions des transporteurs : atouts et faiblesses

Les plateformes logistiques internalisées affichent une croissance annuelle supérieure à celle des solutions externalisées, malgré des investissements initiaux plus lourds. Pourtant, certains transporteurs peinent…

Mieux utiliser le point de fusion pour vos expériences en chimie

Un chiffre, un seul : 1 772 °C. C'est la température à laquelle le platine se liquéfie, imperturbable face à la plupart des fours…

Comment sélectionner un Mac Apple adapté à vos besoins essentiels

Les chiffres n'hésitent pas : chaque année, des milliers d'utilisateurs basculent vers un Mac Apple. Mais derrière le logo à la pomme, la sélection…

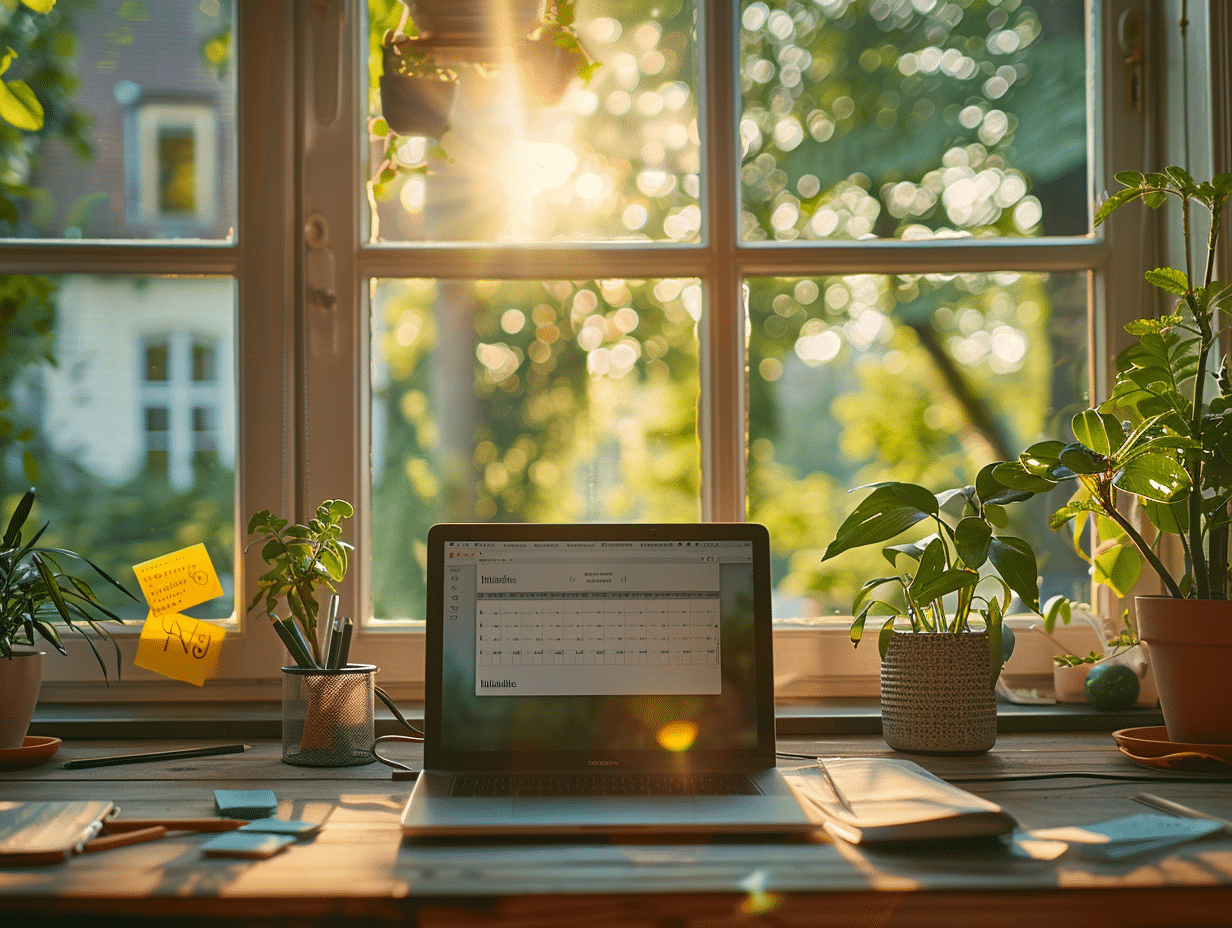

Figer les cellules Excel : gagner en clarté sur vos fichiers partagés

Sur un classeur Excel partagé entre plusieurs collaborateurs, perdre le fil des en-têtes en scrollant vers le bas reste l'une des causes les plus…

Mel2Web : Accéder à votre messagerie académique facilement

L'ère numérique a transformé la manière dont les étudiants et les enseignants interagissent au quotidien. Mel2Web se positionne comme une solution indispensable pour accéder…

Messagerie pro dsden 28 webmail : les réglages anti-spam à vérifier

Un message professionnel qui disparaît sans bruit, un courrier légitime classé d'office parmi les indésirables : voilà le genre de tracas que réserve parfois…

Alternatives à CCleaner pour optimiser et nettoyer votre PC

À l'heure où la maintenance informatique est devenue aussi régulière que le ménage dans nos foyers, l'outil populaire CCleaner ne règne plus en maître…

Récupérer SMS sur iPhone : les bons réflexes avant de paniquer

La suppression d'un message texte sur iPhone ne signifie pas toujours sa disparition définitive. Apple conserve parfois des copies invisibles dans des sauvegardes iCloud…

Sécurité et protection de votre webmail AC Rouen

La protection de votre webmail à l'Académie de Rouen revêt une importance fondamentale face aux menaces croissantes de cyberattaques. Les enseignants et les étudiants…

Filercr dans les résultats Google : astuces pour repérer les liens les plus sûrs

Juin 2024 révèle une anomalie : plus de 2 500 pages internes de Google exposent les mécanismes réels de classement, contredisant plusieurs déclarations officielles…